AWS×Palo Alto VMFWで作るVPN接続環境

AWS Site-to-Site VPNは、柔軟性やメンテナンス性の面からミッションクリティカルな用途では採用が難しい場合があります。そこで、サードパーティー製の仮想FWアプライアンスであるPalo Alto VMFWを活用したVPN接続のフィージビリティや、セキュリティ強化のアプローチについて検証を行いました。また、AWS Transit Gateway(TGW)とVMFW間でTGW Connectを利用した閉域網接続の構成や、障害発生時の経路切り替え手法についても確認しています。

今回の検証は、今後の円滑な案件対応に向け、事前にナレッジを蓄積することを目的として社内の若手メンバー(1年目~3年目)が参加しました。

※本記事はスライドの記載内容をもとに、検証の要点を簡潔にまとめています。詳細な検証内容や技術的な説明は埋め込みのスライド本文をご参照ください。

検証の目的

- Palo Alto VMFWを利用したVPN接続のフィージビリティと、セキュリティを確保するためのアプローチと有効性の確認

- 閉域網接続において、Palo Alto VMFWとAWS TGW間のTGW Connect構成の実現性の確認

- Palo Alto VMFWにてホットスタンバイの冗長構成を組み、通信障害を想定した経路切り替えの方法(手動・自動)の確認

- 将来的なミッションクリティカル案件の円滑な対応に向けたナレッジの蓄積

検証内容

多重セキュリティ

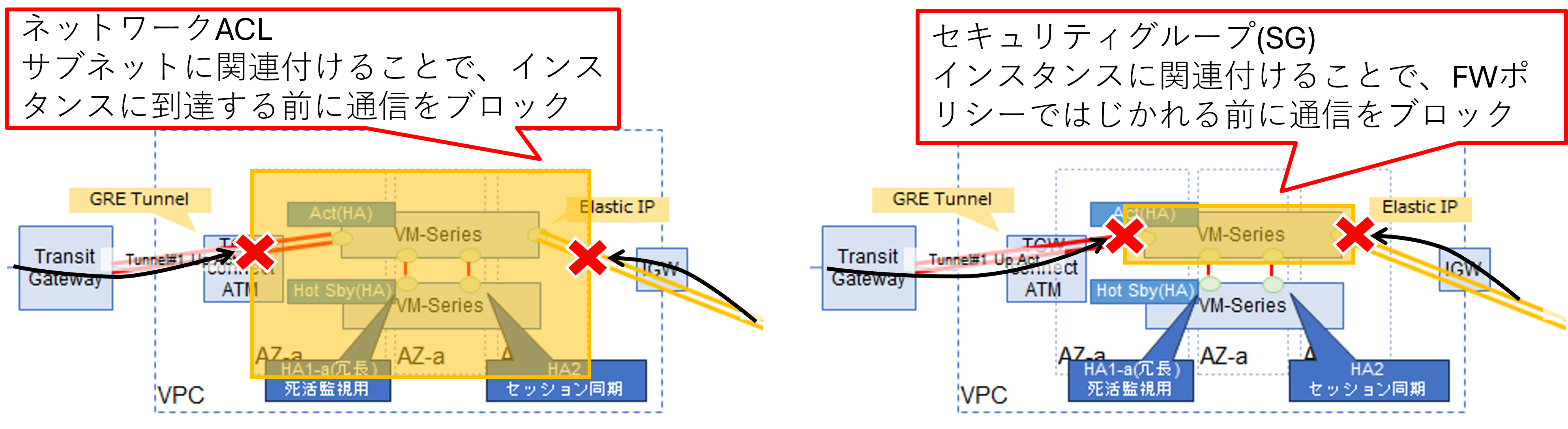

- NG FW側でポリシーを設定するだけでなく、ポリシー前の段階での脆弱性対策として、AWS側にてセキュリティグループ(SG)やネットワークACLを用いた二重の防御策の実施。

- セキュリティグループ(SG)やネットワークACLにて制御している通信と、FWにて制御している通信、AWS側とFW側の両方で制御している通信を用意し、それぞれの疎通結果の確認。

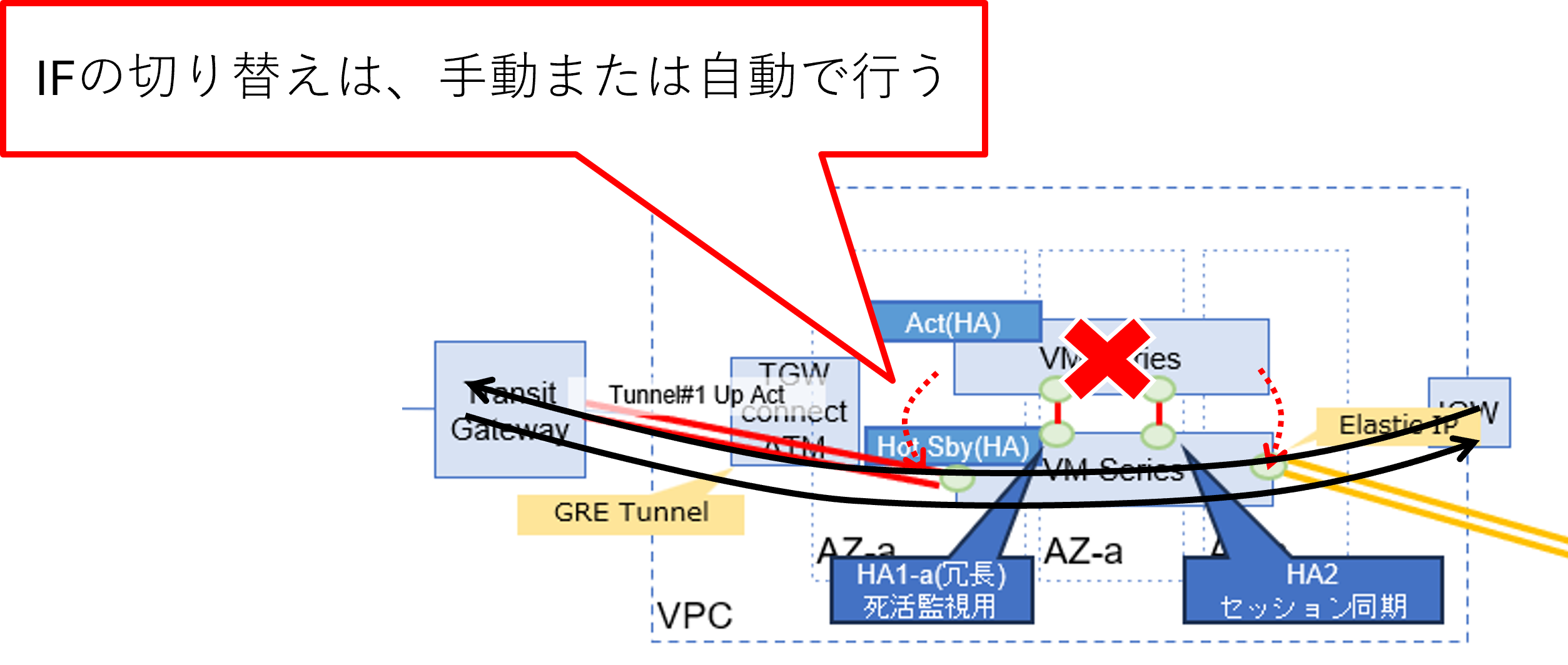

障害発生時の通信経路切り替え

- 主系がダウンした場合、IPフローティングによって手動でIPアドレスを付け替えることで、従系のVMFWにIPsecトンネルを付け替え

- HA構成を組んでいる主系、従系にて自動フェイルオーバーを実行

※構成図や詳細な設定手順はスライド本文をご参照ください

検証結果

結果

- 外部ネットワークであるGoogle CloudとPalo Alto VMFW間で、動的ルーティングによるVPN接続のフィージビリティが確認できた。また、SGやネットワークACLを用いることでFWに到達するよりも前の段階で外部からの通信を制御でき、VMFWのポリシーと併用して多重セキュリティを実現できることが確認できた。

- Palo Alto VMFWとAWS TGW間にて、TGW connectを用いた動的ルーティングによる通信のフィージビリティが確認できた。

- IFを付け替えることで、自動フェイルオーバー、手動での切り替えが共に可能であることが確認できた。また、自動の場合は1分30秒、手動の場合は8分20秒で経路の切り替えが完了し、通信が復活することを確認できた。

- TGW connectや、Palo Alto VMFWなどをデプロイした経験や実績が少ないこと、またPalo Alto公式ドキュメントが英語しかなく、個人ブログやwebサイトなどの参考資料もあまりない中で、それぞれの環境やサービス毎の設定内容や考慮事項をまとめた日本語の資料を作成することで、組織としてナレッジをまとめることができた。

検証結果の総評

Palo Alto VMFWを活用したVPN接続環境は十分に実現可能な構成であり、高セキュリティかつコントローラビリティに優れた構成のハブ環境を提供することが可能となります。本構成のハブ環境であれば柔軟な接続設計・構築から運用までの一貫したソリューションを提供できるため、提案できるソリューションの幅が広がります。

今後の課題

- Palo AltoのクラウドコンソールであるStrata Cloud Managerのライセンスを付与してもらったにもかかわらず、Strata Cloud Managerを用いたFW管理まで検証を行うことができなかった。今後はクラウドコンソール上でのFW管理やFW設定方法についての検証も行う。

- 手動での切り替えについて、設定反映のためにFWの再起動をした結果8分以上もかかってしまったため、短縮可能な方法を考え更なる検証を行う。(CLIにてコマンドでの設定更新や、WebUI上でのIF再設定等)

- NIF自体の付け替えではなく、EIPの関連付け先を変更することで通信の切り替えを行う検証を進める。

検証参加メンバーのコメント

技術的な知識不足で躓くことも多く、調べながら検証を繰り返す中で新しい知識が身につき、既存の知識への理解も深まりました。多くの方から技術的なアドバイスをいただき、課題解決に向けたアプローチ方法を学ぶことができました。また、Palo Alto Networksの方とも連絡を取り合い、内部外部問わずコミュニケーションをとることで、検証を無事に終えることができ、多くの方に支えられた成功した検証だと考えています。

さらに、推進メンバーとして短期間ではありますが、簡易的にチームを運営するという貴重な経験を積むことができました。

一方で、検証を進めることばかりに集中してしまい、検証参加メンバーとのコミュニケーション不足や、進捗管理、報連相の「報告」「連絡」をおろそかにしてしまうなど、今後改善すべき点も多くあると感じています。

まとめ

今回の検証を通じて、Palo Alto VMFWを活用した環境の有用性を確認できました。今後は、接続先ごとに専用の中継環境を用意するのではなく、ハブ環境を導入することで個別構築の手間を削減できると考えています。さらに、重要度の高い通信を行う環境や、トラブル発生時に迅速かつ確実な対応を求められる場合、FWアプライアンスとIPsec-VPNを組み合わせることで、AWS Site-to-Site VPNよりもコントローラビリティに優れた提案も可能になると考えます。

この検証結果を活かし、今後はより高度な技術検証や業務への応用に取り組んでいきます。

- 「AWS」、「Amazon Web Services」および関連サービス名は、 Amazon.com, Inc.またはその関連会社の商標です。

- 「Google Cloud」「Cloud VPN」などは、Google LLCの商標または登録商標です。

- 「Palo Alto Networks」および「VM-Series」は、Palo Alto Networks, Inc.の商標または登録商標です。

- 本資料中の「Palo Alto」および「VMFW」は便宜上の略称であり、正式な製品名とは異なります。